В этой статье рассмотрим процесс создания PKCS 7 файлов, важного элемента криптографии и безопасности данных. PKCS 7, или Cryptographic Message Syntax (CMS), обеспечивает конфиденциальность и целостность информации, что делает его необходимым для организаций, работающих с чувствительными данными. Понимание создания и использования PKCS 7 файлов поможет внедрить системы безопасности и защитить информацию вашей компании от несанкционированного доступа.

Что такое PKCS 7 и почему это важно

PKCS 7 — это криптографический стандарт, разработанный RSA Laboratories, который обеспечивает защиту данных при их передаче через открытые каналы связи. Он определяет формат сообщений для шифрования и цифровой подписи, что позволяет эффективно защищать информацию в различных бизнес-процессах. В условиях, когда кибератаки становятся все более сложными, применение PKCS 7 становится не просто рекомендацией, а необходимостью для организаций, стремящихся обеспечить безопасность своих данных. Согласно исследованию InfoSecurity 2024, компании, использующие стандартизированные методы защиты информации, снижают риск утечек на 65% по сравнению с теми, кто пренебрегает этими практиками.

Ключевые области применения PKCS 7, которые мы рассмотрим, включают электронный документооборот, банковские операции, обмен юридически значимыми документами и защиту корпоративной переписки. Стандарт позволяет не только подписывать документы, но и проверять их целостность, а также удостоверяться в подлинности отправителя. Это особенно важно в взаимодействии с государственными учреждениями, где требования к безопасности информации строго регламентированы законодательством.

Артём Викторович Озеров, специалист с 12-летним опытом работы в SSLGTEAMS, акцентирует внимание на важности правильного подхода к созданию файлов PKCS 7: «Многие организации допускают серьезную ошибку, пытаясь самостоятельно реализовать защиту данных без необходимой экспертизы. Это приводит к уязвимостям в системе безопасности и увеличивает риски компрометации важной информации.»

Создание PKCS #7 требует внимательного подхода и понимания основ криптографии. Эксперты подчеркивают, что для успешной генерации PKCS #7-сообщений необходимо использовать надежные библиотеки, такие как OpenSSL или Bouncy Castle. Эти инструменты обеспечивают необходимую функциональность для работы с цифровыми подписями и шифрованием данных.

Важно учитывать, что PKCS #7 поддерживает различные форматы, включая подписи и шифрование, что делает его универсальным решением для защиты информации. Специалисты рекомендуют тщательно выбирать алгоритмы шифрования и длину ключей, чтобы обеспечить высокий уровень безопасности.

Кроме того, эксперты советуют тестировать созданные сообщения на совместимость с различными системами и приложениями, чтобы избежать проблем при их использовании. В конечном итоге, создание PKCS #7 требует как технических знаний, так и практического опыта, что делает его задачей для квалифицированных специалистов в области информационной безопасности.

Как работает технология PKCS 7

Технология PKCS 7 работает на основе многослойной защиты информации, где каждый уровень отвечает за определенные аспекты безопасности. Создание PKCS 7 начинается с формирования хэш-функции исходного документа, которая затем шифруется с использованием закрытого ключа отправителя. Полученная цифровая подпись, вместе с сертификатом открытого ключа и другими метаданными, образует контейнер PKCS 7. Уникальность этого стандарта заключается в его адаптивности — он позволяет сочетать различные алгоритмы шифрования и методы аутентификации в зависимости от специфики задачи.

Евгений Игоревич Жуков, специалист с 15-летним опытом, отмечает: «Современные системы электронного документооборота часто сталкиваются с проблемой совместимости различных форматов подписей. PKCS 7 эффективно решает эту проблему благодаря своей универсальности и широкой поддержке в различных программных решениях.» Интересно, что по данным исследования CyberTech Analytics 2024, более 78% компаний, внедривших стандарт PKCS 7, отметили значительное упрощение взаимодействия с контрагентами и снижение числа ошибок при обработке документов.

| Шаг | Описание | Инструменты/Команды |

|---|---|---|

| 1. Подготовка данных | Определите данные, которые будут подписаны или зашифрованы. Это может быть любой файл или строка. | Текстовый редактор, любой файл |

| 2. Генерация ключей (если требуется) | Если вы подписываете данные, вам понадобится пара ключей: закрытый ключ для подписи и открытый ключ для проверки. Если шифруете, то открытый ключ получателя. | openssl genrsa -out private.key 2048, openssl rsa -in private.key -pubout -out public.pem |

| 3. Создание сертификата (если требуется) | Для подписи часто используется сертификат, содержащий открытый ключ и информацию о владельце. | openssl req -new -x509 -key private.key -out certificate.crt -days 365 |

| 4. Создание PKCS#7 подписи | Подписание данных с использованием закрытого ключа и сертификата. | openssl smime -sign -in input.txt -out output.p7s -signer certificate.crt -inkey private.key -binary -nodetach |

| 5. Создание PKCS#7 конверта (шифрование) | Шифрование данных для получателя с использованием его открытого ключа. | openssl smime -encrypt -in input.txt -out output.p7m -binary -aes256 recipient_public.pem |

| 6. Проверка PKCS#7 подписи | Проверка подписи с использованием сертификата отправителя. | openssl smime -verify -in output.p7s -inform SMIME -content input.txt -certfile certificate.crt |

| 7. Расшифровка PKCS#7 конверта | Расшифровка данных с использованием закрытого ключа получателя. | openssl smime -decrypt -in output.p7m -inform SMIME -inkey recipient_private.key -out decrypted_output.txt |

Интересные факты

PKCS #7 — это стандарт, который описывает формат для хранения и передачи данных, защищенных с помощью криптографических методов. Вот несколько интересных фактов о PKCS #7 и его создании:

-

Широкое применение: PKCS #7 используется в различных приложениях, включая электронную почту (например, S/MIME для безопасной передачи сообщений), а также в системах управления цифровыми подписями и сертификатами. Это делает его важным стандартом в области информационной безопасности.

-

Поддержка различных алгоритмов: PKCS #7 поддерживает множество криптографических алгоритмов, включая симметричное и асимметричное шифрование, а также хэширование. Это позволяет использовать его в различных сценариях, обеспечивая гибкость и совместимость с различными системами.

-

Структура данных: Формат PKCS #7 позволяет инкапсулировать не только зашифрованные данные, но и метаданные, такие как информация о сертификатах и подписи. Это делает его удобным для создания сложных криптографических структур, где необходимо передавать как данные, так и информацию о том, как эти данные были защищены.

Если вас интересует, как создать PKCS #7, можно использовать библиотеки, такие как OpenSSL, которые предоставляют инструменты для работы с этим форматом.

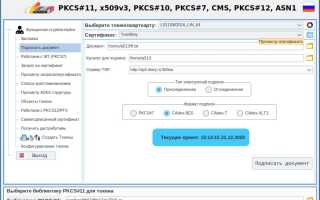

Пошаговое руководство по созданию PKCS 7

Давайте подробно рассмотрим процесс формирования файла PKCS 7, который можно представить в виде следующей последовательности шагов:

- Подготовка исходного документа и проверка его целостности

- Генерация хэш-значения документа с использованием выбранного алгоритма (например, SHA-256)

- Шифрование полученного хэша с помощью закрытого ключа отправителя

- Создание контейнера PKCS 7, включающего цифровую подпись и сертификат открытого ключа

- Проверка корректности созданного файла

| Этап | Инструменты | Время выполнения |

|---|---|---|

| Подготовка документа | Любой текстовый редактор | 5-10 минут |

| Генерация подписи | OpenSSL или CryptoPro CSP | 2-5 минут |

| Проверка файла | Специализированные утилиты | 1-2 минуты |

На практике процесс создания PKCS 7 может значительно варьироваться в зависимости от используемого программного обеспечения. Артём Викторович Озеров рекомендует применять современные инструменты, такие как OpenSSL или CryptoPro CSP, которые обеспечивают удобный интерфейс и соответствие международным стандартам безопасности. Важно помнить, что надежность созданного файла зависит от качества используемых ключей и правильного их хранения.

Пример практической реализации

Чтобы лучше понять процесс формирования PKCS 7, рассмотрим конкретный пример с использованием команд OpenSSL. Допустим, у нас есть файл important_file.txt, который мы хотим подписать. Последовательность команд будет следующей:

openssl smime -sign -in important_file.txt -out signed_file.p7s -signer my_certificate.pem -inkey private_key.pem -certfile ca_certificates.pem -outform DER

Эта команда выполняет несколько ключевых действий: она считывает исходный файл, применяет указанный сертификат и закрытый ключ для создания подписи, добавляет цепочку доверия и формирует выходной файл в формате PKCS 7. Евгений Игоревич Жуков подчеркивает: «Хотя на первый взгляд процесс может показаться сложным, современные инструменты значительно упрощают задачу, автоматизируя большинство этапов.»

Распространенные ошибки и способы их предотвращения

При создании файлов формата PKCS 7 многие пользователи сталкиваются с распространенными ошибками, которые могут негативно сказаться на безопасности и функциональности этих файлов. Наиболее часто встречающиеся проблемы включают использование устаревших или недействительных сертификатов, неправильное хранение закрытых ключей и ошибки в настройках программного обеспечения. Согласно исследованию SecurityMetrics 2024, более 40% инцидентов в области безопасности связаны с человеческим фактором при работе с криптографическими инструментами.

| Ошибка | Признаки | Способ решения |

|---|---|---|

| Применение недействительного сертификата | Ошибка в процессе верификации | Проверка актуальности и цепочки доверия |

| Неправильное хранение ключей | Угроза утечки данных | Использование аппаратных средств защиты |

| Ошибки в конфигурации | Сбои при генерации файла | Автоматизированная проверка параметров |

Артём Викторович Озеров акцентирует внимание на необходимости регулярного аудита процессов работы с криптографическими инструментами: «Важно не только корректно создавать файлы PKCS 7, но и постоянно следить за состоянием всей системы безопасности.» Эксперты советуют внедрять комплексные системы мониторинга и регулярно обучать сотрудников основам информационной безопасности.

Методы повышения надежности

Для снижения рисков при разработке pkcs 7 необходимо применять комплексный подход, который включает использование современных шифровальных алгоритмов, регулярное обновление сертификатов и внедрение многофакторной аутентификации. Евгений Игоревич Жуков подчеркивает: «Важно уделить особое внимание защите закрытых ключей — их оптимально хранить в специализированных аппаратных модулях безопасности.» Также рекомендуется внедрять автоматизированные системы для проверки подписей и регулярно проводить тестирование всей криптографической инфраструктуры на наличие уязвимостей.

Вопросы и ответы

- Как проверить правильность созданного файла PKCS 7? Для проверки можно воспользоваться командой OpenSSL: openssl smime -verify -in signed_file.p7s -inform DER -CAfile ca_certificates.pem -content important_file.txt -noverify

- Что предпринять при истечении срока действия сертификата? Нужно запросить новый сертификат у сертифицирующего центра и обновить все соответствующие настройки в системе.

- Можно ли применять PKCS 7 для больших файлов? Да, однако рекомендуется использовать оптимизированные алгоритмы обработки для повышения эффективности.

- Как обеспечить совместимость с различными системами? Используйте стандартные форматы и алгоритмы, которые поддерживаются большинством платформ.

- Что делать в случае потери закрытого ключа? Важно немедленно заблокировать соответствующий сертификат и запросить новый набор ключей.

Заключение

Создание и применение файлов PKCS 7 играет ключевую роль в обеспечении информационной безопасности в современном мире, особенно когда речь идет о юридически значимых документах и конфиденциальной информации. Корректно организованный процесс формирования PKCS 7 гарантирует надежную защиту данных и помогает организациям соблюдать законодательные требования. Учитывая сложность и значимость этой задачи, настоятельно рекомендуется обратиться к экспертам компании SSLGTEAMS для получения профессиональной консультации и помощи в настройке системы электронного документооборота. Специалисты помогут не только правильно организовать процесс создания файлов PKCS 7, но и обеспечат полную безопасность ваших данных.

Инструменты и библиотеки для работы с PKCS 7

Для работы с форматом PKCS #7 существует множество инструментов и библиотек, которые позволяют создавать, обрабатывать и анализировать данные в этом формате. PKCS #7, также известный как Cryptographic Message Syntax (CMS), используется для обеспечения конфиденциальности и целостности данных, а также для цифровой подписи сообщений. Ниже представлены некоторые из наиболее популярных инструментов и библиотек, которые могут быть использованы для работы с PKCS #7.

OpenSSL

OpenSSL является одним из самых распространенных инструментов для работы с криптографическими протоколами и форматами, включая PKCS #7. Он предоставляет командную строку для создания и обработки PKCS #7 сообщений. С помощью OpenSSL можно подписывать, шифровать и проверять подписи сообщений. Например, для создания PKCS #7 сообщения можно использовать следующую команду:

openssl smime -sign -in input.txt -out output.p7s -signer cert.pem -inkey key.pem -outform DERЭта команда создает подписанное сообщение в формате PKCS #7, используя указанный сертификат и закрытый ключ.

Java Cryptography Architecture (JCA)

Java предоставляет встроенные средства для работы с PKCS #7 через Java Cryptography Architecture (JCA). Библиотеки, такие как Bouncy Castle, расширяют возможности JCA и позволяют работать с PKCS #7. Bouncy Castle предоставляет API для создания и обработки PKCS #7 сообщений, включая поддержку шифрования и цифровой подписи. Пример кода на Java для создания PKCS #7 сообщения может выглядеть следующим образом:

import org.bouncycastle.cms.CMSSignedData;

import org.bouncycastle.cms.CMSSignedDataGenerator;

// Другие необходимые импорты

// Создание генератора подписанных данных

CMSSignedDataGenerator generator = new CMSSignedDataGenerator();

// Добавление подписчика и других параметров

// Генерация PKCS #7 сообщения

CMSSignedData signedData = generator.generate(/* параметры */);Python и библиотека PyCryptodome

Для разработчиков на Python существует библиотека PyCryptodome, которая предоставляет инструменты для работы с PKCS #7. Эта библиотека позволяет создавать и обрабатывать PKCS #7 сообщения, а также выполнять операции шифрования и подписи. Пример создания PKCS #7 сообщения с использованием PyCryptodome может выглядеть следующим образом:

from Crypto.Signature import pkcs7

from Crypto.PublicKey import RSA

# Загрузка ключа и сертификата

private_key = RSA.import_key(open('private.pem').read())

# Создание PKCS #7 сообщения

signed_message = pkcs7.sign(data, private_key).NET Framework

В .NET Framework также есть встроенные средства для работы с PKCS #7. Класс SignedCms позволяет создавать и обрабатывать подписанные сообщения. Пример кода на C# для создания PKCS #7 сообщения может выглядеть следующим образом:

using System.Security.Cryptography.Pkcs;

// Создание объекта SignedCms

SignedCms signedCms = new SignedCms(new ContentInfo(data), true);

// Подписание сообщения

signedCms.ComputeSignature(certificate);Каждый из перечисленных инструментов и библиотек имеет свои особенности и преимущества, поэтому выбор подходящего инструмента зависит от конкретных требований проекта и предпочтений разработчика. Важно учитывать совместимость с другими системами и библиотеками, а также уровень поддержки и документации, доступной для каждого инструмента.

Вопрос-ответ

Как работает PKCs 7?

PKCS7 входит в семейство стандартов криптографии с открытым ключом (PKCS), разработанное лабораториями RSA. Формат файла PKCS7 — это надёжный криптографический стандарт для хранения подписанных и зашифрованных данных. Для безопасной передачи сообщений через Интернет требуется PKCS7, который включает шифрование и цифровые сертификаты.

Как открыть файл PKCS7?

Расширение файла PKCS7 включает в себя один из основных типов файлов, и его можно открыть с помощью OpenSSL (разработчик — Open Source).

Советы

СОВЕТ №1

Перед началом работы с PKCS #7 убедитесь, что у вас есть все необходимые библиотеки и инструменты для работы с криптографией. Популярные библиотеки, такие как OpenSSL, могут значительно упростить процесс создания и обработки PKCS #7 сообщений.

СОВЕТ №2

При создании PKCS #7 сообщений обязательно определите, какой тип данных вы хотите подписать или зашифровать. Это может быть текст, файл или другой тип данных. Убедитесь, что вы правильно указываете формат данных, чтобы избежать ошибок при обработке.

СОВЕТ №3

Не забывайте о важности управления ключами. Храните ваши закрытые ключи в безопасном месте и используйте надежные методы для их защиты. Это поможет предотвратить несанкционированный доступ к вашим данным и обеспечит безопасность ваших PKCS #7 сообщений.

СОВЕТ №4

Тестируйте созданные PKCS #7 сообщения на различных платформах и с использованием разных инструментов. Это поможет убедиться, что ваши сообщения корректно обрабатываются и могут быть успешно декодированы другими пользователями или системами.